Spis treści

ToggleCzym jest BLE?

BLE to skrót od Bluetooth Low Energy, który został wprowadzony jako część standardu Bluetooth 4.0. Ma on na celu pomóc w niskim zużyciu energii IoT (Internet of Things) i Aplikacje M2M w krótkim zasięgu. Miało to kluczowe znaczenie dla realizacji wielu nowoczesnych urządzeń IoT, które są zasilane bateryjnie. Jak klasyczny Technologia BluetoothBLE działa w 2.4 GHz ISM (Industrial, Scientific, and Medical), jednocześnie dziedzicząc niektóre funkcje od swojego poprzednika, z większym naciskiem na niskie zużycie energii. Maksymalne zużycie energii przez aplikację BLE wynosiłoby około 0,01 W do 0,5 W, przy takiej samej prędkości jak w przypadku klasycznego Bluetooth.

Różnica między BLE a klasycznym Bluetooth

Główna różnica między klasycznym Bluetooth a BLE polega na zużyciu energii. Istnieją jednak inne istotne różnice wynikające z różnic architektonicznych w każdym przypadku. Zastosowanie 24-bitowych adresów w porównaniu do 3-bitowego adresowania w klasycznym Bluetooth pozwala BLE na jednoczesne łączenie się z 20 połączeniami, podczas gdy klasyczny Bluetooth obsługuje tylko 7 połączeń.

Ponadto BLE ma przewagę nad klasycznym Bluetooth, jeśli chodzi o dopuszczalne opóźnienia w połączeniach. Klasyczny Bluetooth oferuje opóźnienie wynoszące tylko około 100 ms, podczas gdy BLE oferuje lepsze opóźnienie wynoszące 6 ms. Pomimo lepszych opóźnień, BLE może oferować prędkości do 125 kb/s do 2 Mb/s, podczas gdy klasyczny Bluetooth może oferować prędkości do 3 Mb/s. Wreszcie, BLE może oferować tylko jednokierunkową komunikację co1TP14 bez wsparcia głosowego. Klasyczny Bluetooth oferuje zarówno dwukierunkową komunikację co1TP14, jak i obsługę głosową.

Jak działa BLE?

W przeciwieństwie do klasycznego Bluetooth, w którym informacje są wysyłane w sposób ciągły, BLE wysyła serie informacji, zwiększając w ten sposób czas bezczynności. W tym celu BLE wykorzystuje 40 kanałów, każdy oddzielony 2 MHz. Spośród tych 40 kanałów, trzy kanały reklamowe początkowo rozpoczynają połączenie, wysyłając pakiety reklamowe. Pozostałe 37 kanałów są znane jako drugorzędne kanały reklamowe i obsługują komunikację danych mm.

Możemy zdefiniować trzy główne typy węzłów w sieci BLE, a mianowicie:

- Reklamodawca

- Skaner

- Inicjator

Reklamodawca to urządzenie, które przesyła pakiety reklam. Skaner to urządzenie, które odbiera te pakiety, bez zamiaru nawiązania połączenia. Jeśli urządzenie skanujące chce nawiązać połączenie, jest znane jako inicjator. Po nawiązaniu połączenia reklamodawca jest znany jako slave, podczas gdy inicjator jest znany jako master. W BLE każdy master i jeden slave są znane jako piconet. Pojedynczy master może jednak tworzyć wiele pikosieci z różnymi slave'ami jednocześnie. Ponadto, w równoważny sposób, urządzenie podrzędne może mieć wiele połączeń z więcej niż jednym urządzeniem nadrzędnym.

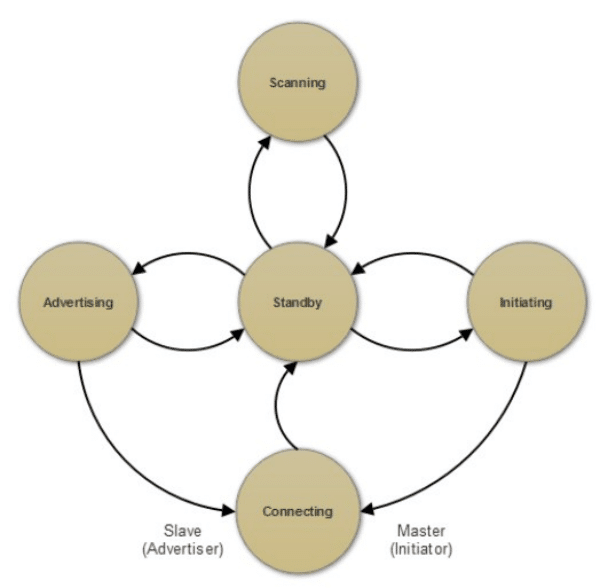

Diagram stanu

Działanie BLE jest dokładnie wyjaśnione za pomocą pięciu stanów łącza, które definiują różne etapy nawiązywania połączenia. Stany te są następujące:

- Stan reklamowy: Na tym etapie urządzenia przesyłają pakiety reklamowe na kanałach reklamowych.

- Stan skanowania: Na tym etapie urządzenia odbierają pakiety reklamowe bez zamiaru nawiązania połączenia.

- Stan inicjujący: Na tym etapie urządzenie zamierza ustanowić połączenie w odpowiedzi na przychodzące pakiety reklamowe.

- Stan gotowości: Na tym etapie urządzenia są niepodłączone.

- Stan połączenia: Na tym etapie nawiązywane jest połączenie między reklamodawcą (slave) a inicjatorem (master). Teraz master może być postrzegany jako urządzenie centralne, podczas gdy slave jest urządzeniem peryferyjnym.

Architektura BLE

Architektura BLE jest strukturalnie podobna do klasycznej architektury Bluetooth, jak omówiliśmy w naszym wcześniejszym artykule. Jednak główna różnica polega na warstwie fizycznej architektury, w której może działać w dwóch trybach, a mianowicie:

- Tryb podwójny

- Tryb pojedynczy

W trybie podwójnym zarówno BLE, jak i klasyczny Bluetooth mogą działać w harmonii w warstwie fizycznej. Podczas gdy w trybie pojedynczym może działać tylko jeden z nich. Wybór pomiędzy tymi dwoma trybami pracy zależy wyłącznie od interesującej nas aplikacji. W tym artykule skupimy się bardziej na profilach w architekturze BLE niż na jej poszczególnych komponentach.

Co Tesswave może zrobić dla Ciebie?

Tesswave dostarcza ponad 100 produktów antenowych i możesz skontaktować się z nami w celu uzyskania niestandardowych rozwiązań antenowych, skontaktuj się z nami już dziś, aby uzyskać bezpłatną wycenę.

Uzyskaj natychmiastową wycenę

Uzyskaj BEZPŁATNĄ wycenę, a my skontaktujemy się z Tobą w ciągu godziny

Profil GAP

GAP to skrót od Generic Access Profile. Profil ten jest ważny w określaniu sposobu, w jaki różne urządzenia współdziałają ze sobą. Interakcje te obejmują następujące aspekty:

- Reklama

- Ustanowienie połączenia

- Bezpieczeństwo

W reklamie istotne jest, aby urządzenia nadawały wiadomości, wykrywały urządzenia i wysyłały dane reklamowe. Wszystkie te operacje są pomijane przez profil GAP. Ponadto, w związku z nawiązywaniem połączenia, obsługuje również akceptację połączenia, zakończenie połączenia i parametry połączenia. Wreszcie, jest on również odpowiedzialny za inicjowanie i ułatwianie odpowiednich środków bezpieczeństwa w urządzeniach.

Profil ATT i GATT

ATT oznacza Attribute Protocol i obsługuje definiowanie ról dla urządzeń biorących udział w połączeniu. Role te są definiowane na podstawie ich funkcjonalności po nawiązaniu połączenia. Serwer jest urządzeniem, które dostarcza usługi lub zasoby, podczas gdy klient jest urządzeniem oczekującym zasobów i usług. Warto wspomnieć, że urządzenie podrzędne nie zawsze staje się serwerem, podczas gdy urządzenie nadrzędne jest zawsze klientem. Zależy to od celu połączenia między dwoma węzłami. Rozważmy na przykład sytuację, w której połączenie BLE jest nawiązywane między urządzeniem śledzącym na nadgarstku a smartfonem. Gdy tracker wysyła tętno, działa jako serwer, podczas gdy smartfon działa jako klient. Teraz wyobraźmy sobie, że konieczne jest wyświetlenie czasu na opasce, w tym celu smartfon, który ma dostęp do Internetu, byłby serwerem, podczas gdy opaska jest klientem. Uchwyty profilu ATT zapewniają serwerowi środki do przechowywania danych w formacie, który ułatwia różne funkcje. W tym celu profil ATT wykorzystuje hierarchiczny model bazy danych.

W tym miejscu do gry wkracza GATT (Generic Attribute Profile). Jest on odpowiedzialny za definiowanie hierarchii danych w modelu bazy danych. W tym celu wykorzystuje strukturę przypominającą drzewo z czterema poziomami, a mianowicie od góry do dołu:

- Profil: Odnosi się do węzła głównego

- Usługi: Służą one do organizowania różnych typów danych

- Charakterystyka: Są to podstawowe jednostki przechowywania w strukturze drzewa

- Wartość i deskryptory: Wartość to pojedyncza wartość definiująca cechę, podczas gdy deskryptory to wiele wartości używanych do definiowania cech.

Profil GATT można w pełni zrozumieć na przykładzie. Na przykład, urządzenie śledzące bicie serca może mieć następujące profile:

- Profil pomiaru tętna

- Profil informacyjny urządzenia

Rozważmy teraz profil pomiaru tętna, profil ten może mieć następujące usługi:

- Usługa pomiaru tętna

- Usługa pomiaru ciała

Tak więc każda z powyższych usług miałaby inną charakterystykę z wartościami i deskryptorami mierzonymi przez tracker. Na przykład usługa tętna miałaby charakterystykę bicia serca o wartości 69 bpm (uderzeń na minutę).

Bezpieczeństwo BLE

Głównymi rodzajami ataków, na które narażone są BLE i klasyczny Bluetooth, są ataki podsłuchowe i ataki typu man-in-the-middle. BLE posiada interesujące funkcje minimalizujące ryzyko związane z tymi atakami. Cechy te są następujące:

- Porównanie numeryczne: W tym przypadku dwa urządzenia końcowe wygenerują wartość liczbową, która zostanie ręcznie zweryfikowana po wyświetleniu na obu urządzeniach.

- Passkey Entry: Tutaj urządzenie nieinicjujące generuje losowe ziarno zwane nonce w celu uwierzytelnienia połączenia.

- Po prostu działa: W tym przypadku urządzenie nieinicjujące generuje nonce z wartością potwierdzenia, która jest potwierdzana w stosunku do wartości potwierdzenia innych urządzeń końcowych po przekazaniu nonce.

- Out-of-band (OOB): Tutaj komunikacja co1TP14 jest zabezpieczona przez dodatkowy kanał komunikacji co1TP14, taki jak Wi-Fi i NFC (Near Field Communication).

Zastosowania BLE

BLE jest dobrym kandydatem do aplikacji IoT i M2M o niskim poborze mocy PAN (Personal Area Network). Zastosowania te obejmują zarówno proste systemy automatyki domowej, jak i aplikacje przemysłowe na dużą skalę. Niektóre z zastosowań BLE to:

- Automatyka domowa: BLE stało się popularnym wyborem, jeśli chodzi o aplikacje automatyki domowej. Te inteligentne aplikacje IoT obejmują inteligentne gniazdka, inteligentne zamki, inteligentne światła i inteligentne czujniki bezpieczeństwa.

- Śledzenie lokalizacji w pomieszczeniach: Pomimo dostępności technologii takich jak GPRS, BLE jest bardziej niezawodną techniką nawigacji ze względu na jej odporność na zakłócenia.

- Aplikacje śledzące: BLE jest szeroko stosowany w aplikacjach IoT, które wymagają jedynie krótkich serii informacji do transmisji. Jest to ważne w aplikacjach takich jak śledzenie zasobów i zarządzanie flotą.

Podsumowując, możemy wykorzystać BLE w aplikacjach IoT w sieciach PAN, które wymagają niskiego zużycia energii i komunikacji o niskiej ładowności.

Sygnalizatory BLE

Sygnalizatory BLE to małe urządzenia nadawcze, które wykorzystują technologię BLE communication do nadawania krótkich serii wiadomości do urządzeń nasłuchujących. Są to jednokierunkowe urządzenia zasilane bateryjnie i są szeroko stosowane w aplikacjach marketingu zbliżeniowego i innych aplikacjach śledzących IoT. Obecnie istnieje dwóch znanych dostawców beaconów BLE, a mianowicie:

- Eddystone by Google

- iBeacon firmy Apple

Wnioski

BLE jest szeroko stosowany w aplikacjach PAN IoT o niskim poborze mocy, głównie w aplikacjach automatyki domowej, urządzeniach śledzących i aplikacjach marketingu zbliżeniowego. Wraz z rosnącym wsparciem dla BLE, jest to dobry kandydat do zastosowań IoT, który powinien znaleźć się wysoko w rankingu.