Table des matières

ToggleQu'est-ce que le BLE ?

BLE est l'abréviation de Bluetooth Low Energy, qui a été introduit dans le cadre de la norme Bluetooth 4.0. Il a pour but d'aider les appareils IoT (Internet des objets) à faible consommation d'énergie et les appareils de télécommunication à faible consommation d'énergie. Applications M2M sur une courte distance. Cela s'est avéré essentiel pour la réalisation de nombreux appareils IoT modernes qui sont alimentés par des batteries. Comme les appareils classiques Technologie BluetoothBLE fonctionne en 2.4 GHz ISM (Industrial, Scientific, and Medical) tout en héritant de certaines caractéristiques de son prédécesseur et en mettant davantage l'accent sur la faible consommation d'énergie. La consommation maximale d'une application BLE serait de l'ordre de 0,01 à 0,5 watts, avec la même vitesse que celle du Bluetooth classique.

Différence entre BLE et Bluetooth classique

La principale différence entre le Bluetooth classique et le BLE réside dans la puissance consommée. Cependant, il existe d'autres différences majeures dues aux différences architecturales dans chaque cas. L'utilisation d'adresses de 24 bits par rapport à l'adressage de 3 bits dans le Bluetooth classique permet au BLE de se connecter à 20 connexions simultanément, alors que le Bluetooth classique ne prend en charge que 7 connexions.

En outre, BLE a une longueur d'avance sur Bluetooth classique en ce qui concerne le temps de latence autorisé pour les connexions. Le Bluetooth classique offre une latence d'environ 100 ms seulement, tandis que le BLE offre une latence améliorée de 6 ms. Malgré cette latence améliorée, BLE ne peut offrir que des vitesses allant de 125 kbps à 2 Mbps, alors que Bluetooth classique peut offrir des vitesses allant jusqu'à 3Mbps. Enfin, BLE ne peut offrir qu'une communication unidirectionnelle sans support vocal. Le Bluetooth classique offre une capacité de communication bidirectionnelle ainsi qu'une prise en charge de la voix.

Comment fonctionne le BLE ?

Contrairement au Bluetooth classique, où les informations sont envoyées en continu, le BLE envoie des informations en rafale, ce qui augmente son temps d'inactivité. À cette fin, BLE utilise 40 canaux séparés chacun par 2 MHz. Sur ces 40 canaux, trois canaux publicitaires démarrent la connexion en envoyant des paquets publicitaires. Les 37 autres canaux sont appelés canaux publicitaires secondaires et gèrent la communication de données.

Nous pouvons définir trois types principaux de nœuds dans un réseau BLE, à savoir :

- Annonceur

- Scanner

- Initiateur

Un annonceur est un dispositif qui transmet des paquets d'annonce. Le scanner est l'appareil qui reçoit ces paquets, sans avoir l'intention d'établir une connexion. Si le dispositif de balayage souhaite établir une connexion, il est appelé initiateur. Une fois la connexion établie, l'annonceur est appelé esclave, tandis que l'initiateur est appelé maître. Dans le BLE, chaque maître et un esclave constituent un piconet. Toutefois, un seul maître peut former simultanément plusieurs piconets avec différents esclaves. De même, de manière équivalente, un esclave peut avoir de nombreux liens avec plus d'un maître.

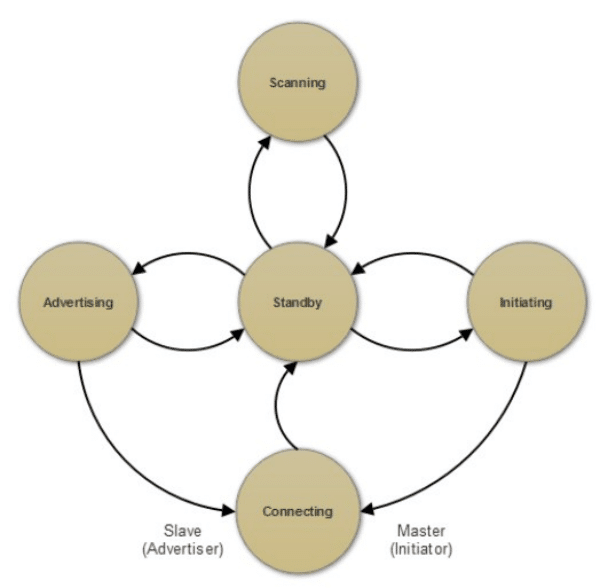

Diagramme d'état

Le fonctionnement du BLE est expliqué de manière précise à l'aide de cinq états de liaison qui définissent les différentes étapes de l'établissement de la connexion. Ces états sont les suivants :

- État de la publicité : A ce stade, les appareils transmettent des paquets publicitaires sur des canaux publicitaires.

- État de balayage : À ce stade, les appareils reçoivent des paquets publicitaires sans avoir l'intention d'établir une connexion.

- État d'initiation : À ce stade, un appareil a l'intention d'établir une connexion en réponse aux paquets publicitaires entrants.

- État de veille : À ce stade, les appareils ne sont pas connectés.

- État connecté : Au cours de cette étape, une connexion entre l'annonceur (esclave) et l'initiateur (maître) est établie. Le maître peut être considéré comme le dispositif central, tandis que l'esclave est le dispositif périphérique.

Architecture BLE

L'architecture BLE est structurellement similaire à l'architecture Bluetooth classique, comme nous l'avons vu dans notre précédent article. Toutefois, la principale différence se situe au niveau de la couche physique de l'architecture, qui peut fonctionner selon deux modes, à savoir :

- Mode double

- Mode unique

En mode double, le BLE et le Bluetooth classique peuvent fonctionner en harmonie dans la couche physique. En mode simple, seul l'un d'entre eux peut fonctionner. Le choix entre les deux modes de fonctionnement dépend uniquement de l'application concernée. Dans cet article, nous nous concentrerons davantage sur les profils de l'architecture BLE que sur ses composants individuels.

Que peut faire Tesswave pour vous ?

Tesswave fournit plus de 100 produits d'antennes et vous pouvez nous contacter pour des solutions d'antennes personnalisées, contactez-nous aujourd'hui pour obtenir un devis gratuit.

Obtenir un devis immédiat

Obtenez un devis GRATUIT et nous vous contacterons dans l'heure qui suit.

Profil GAP

GAP signifie Generic Access Profile (profil d'accès générique). Ce profil est important pour déterminer comment les différents appareils interagissent entre eux. Ces interactions se présentent sous les aspects suivants :

- Publicité

- Établissement de la connexion

- Sécurité

Dans le domaine de la publicité, il est essentiel que les appareils diffusent des messages, découvrent les appareils et envoient des données publicitaires. Toutes ces opérations sont prises en charge par le profil GAP. En outre, en ce qui concerne l'établissement de la connexion, il gère également l'acceptation d'une connexion, la résiliation d'une connexion et les paramètres de connexion. Enfin, il est également chargé d'initier et de faciliter les mesures de sécurité pertinentes dans les appareils.

Profil du TCA et du GATT

ATT signifie Attribute Protocol (protocole d'attributs) et permet de définir les rôles des appareils participant à la connexion. Ces rôles sont définis en fonction de leur fonctionnalité après l'établissement d'une connexion. Un serveur est un dispositif qui fournit des services ou des ressources, tandis que le client est le dispositif qui attend des ressources et des services. Il est utile de mentionner qu'un esclave ne deviendra pas toujours un serveur alors que le maître sera toujours un client. Cela dépend de l'objectif de la connexion entre les deux nœuds. Prenons l'exemple d'une connexion BLE établie entre un bracelet de suivi et un smartphone. Lorsque le bracelet envoie le rythme cardiaque, il agit en tant que serveur, tandis que le smartphone agit en tant que client. Imaginons maintenant qu'il soit nécessaire d'afficher l'heure sur le bracelet. À cette fin, le smartphone qui a accès à l'internet serait le serveur tandis que le bracelet serait le client. Les poignées du profil ATT permettent au serveur de stocker les données dans un format qui facilite les différentes fonctionnalités. À cette fin, le profil ATT utilise un modèle de base de données hiérarchique.

C'est là que le GATT (Generic Attribute Profile) entre en jeu. Il est chargé de définir la hiérarchie des données dans le modèle de base de données. Pour ce faire, il utilise un cadre arborescent à quatre niveaux, de haut en bas :

- Profil : Il s'agit du nœud racine

- Les services : Ils sont utilisés pour organiser différents types de données

- Caractéristiques : Il s'agit de l'unité de stockage de base dans le cadre de l'arbre.

- Valeur et descripteurs : La valeur est une valeur unique permettant de définir une caractéristique, tandis que les descripteurs sont des valeurs multiples utilisées pour définir des caractéristiques.

Un exemple permet de mieux comprendre le profil GATT. Par exemple, un traqueur de battements de cœur peut avoir les profils suivants :

- Profil de mesure du rythme cardiaque

- Profil d'information sur les appareils

Considérons maintenant le profil de mesure du rythme cardiaque, ce profil peut avoir les services suivants :

- Service de fréquence cardiaque

- Service de mesure du corps

Ainsi, chacun des services ci-dessus aura des caractéristiques différentes avec des valeurs et des descripteurs mesurés par le traceur. Par exemple, le service de fréquence cardiaque aurait des caractéristiques de rythme cardiaque avec une valeur de 69 bpm (battements par minute).

Sécurité BLE

Les principaux types d'attaques auxquels BLE et Bluetooth classique sont vulnérables sont l'écoute clandestine et les attaques de type "man-in-the-middle". BLE présente des caractéristiques intéressantes pour minimiser les risques liés à ces attaques. Ces caractéristiques sont les suivantes :

- Comparaison numérique : Dans ce cas, les deux appareils génèrent une valeur numérique qui sera validée manuellement une fois affichée sur les deux appareils.

- Entrée de clé de passage : Ici, le dispositif non initiateur génère une graine aléatoire appelée nonce pour authentifier la connexion.

- Just Works : Dans ce cas, l'appareil non initiateur génère un nonce avec une valeur de confirmation qui est confirmée par rapport à la valeur de confirmation de l'autre appareil final après avoir transmis le nonce.

- Hors bande (OOB) : la communication est sécurisée par un canal de communication secondaire tel que le Wi-Fi et la NFC (Near Field Communication).

Applications du BLE

BLE est un bon candidat pour les applications IoT et M2M PAN (Personal Area Network) à faible consommation. Ces applications vont des simples systèmes domotiques aux applications industrielles à grande échelle. Voici quelques-unes des applications de BLE :

- Domotique : BLE est devenu un choix populaire pour les applications domotiques. Ces applications IoT et intelligentes comprennent des prises intelligentes, des serrures intelligentes, des lumières intelligentes et des capteurs de sécurité intelligents.

- Suivi de la localisation à l'intérieur : Malgré l'existence de technologies telles que le GPRS, le BLE est une technique de navigation plus fiable en raison de sa résistance aux interférences.

- Applications de suivi : Le BLE est largement utilisé dans les applications IdO qui ne nécessitent que la diffusion de courtes quantités d'informations. C'est important dans des applications telles que le suivi des actifs et la gestion de flotte.

En conclusion, nous pouvons utiliser BLE pour les applications IoT dans les réseaux PAN qui nécessitent une faible consommation d'énergie et une communication à faible charge utile.

Balises BLE

Les balises BLE sont de petits dispositifs de transmission qui utilisent la technologie de communication BLE pour diffuser de courtes salves de messages à des dispositifs d'écoute. Il s'agit de dispositifs unidirectionnels alimentés par batterie et largement utilisés dans les applications de marketing de proximité et d'autres applications IoT de suivi. À l'heure actuelle, il existe deux fournisseurs célèbres de balises BLE, à savoir :

- Eddystone par Google

- iBeacon par Apple

Conclusion

Le BLE est largement utilisé dans les applications IoT PAN à faible consommation, principalement axées sur les applications domotiques, les dispositifs de suivi et les applications de marketing de proximité. Le BLE bénéficiant d'un soutien croissant, il s'agit d'un bon candidat pour les applications IoT qui devrait figurer en bonne place dans vos choix.